El problema

El acceso de terceros suele crecer más rápido que la gobernanza.

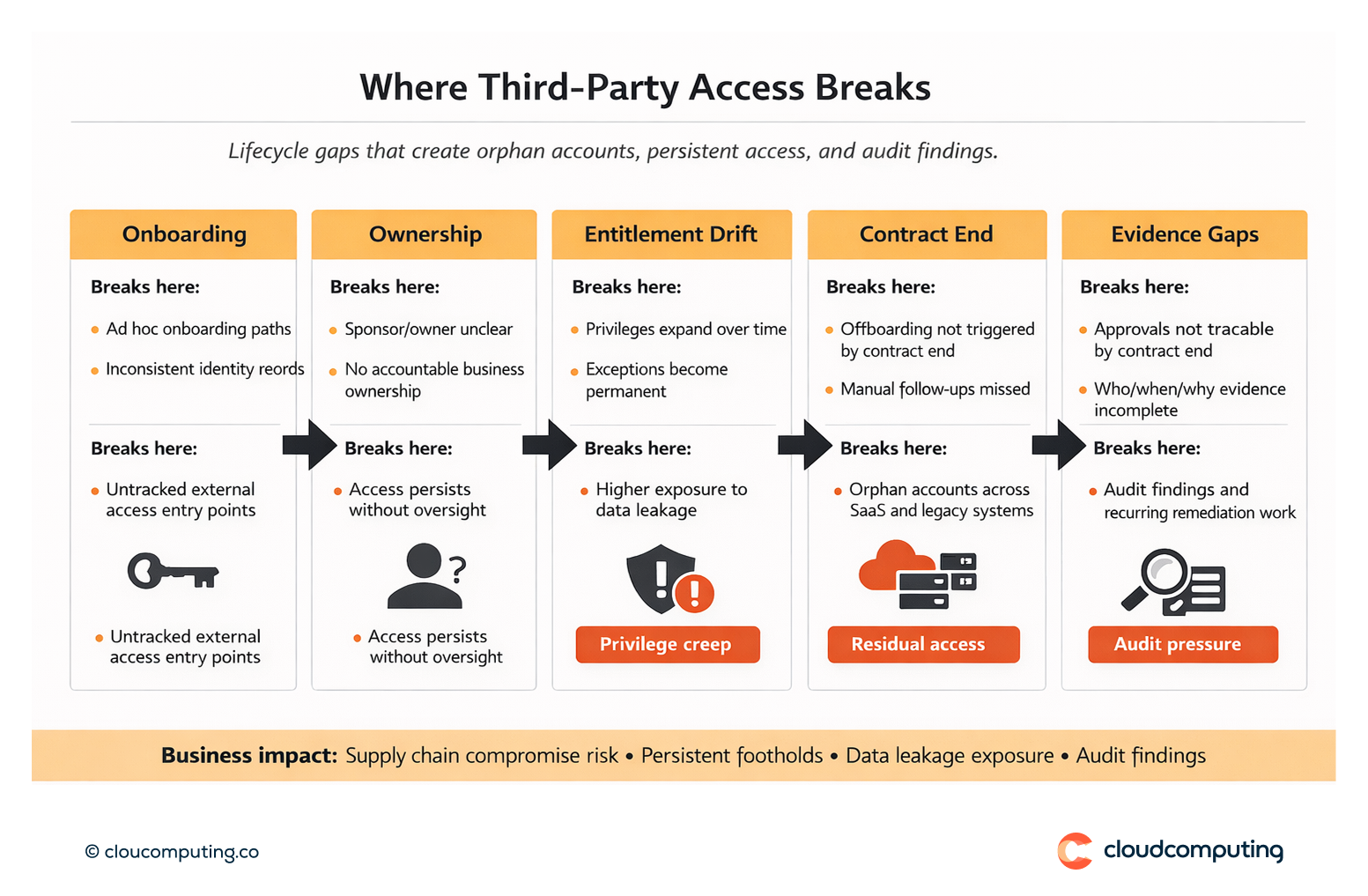

Los usuarios externos se incorporan mediante procesos ad hoc, la propiedad no está clara y el acceso persiste tras el fin de los contratos. Las cuentas se vuelven huérfanas en entornos SaaS, plataformas compartidas y sistemas heredados.

La supervisión es limitada, lo que aumenta la exposición al compromiso de la cadena de suministro, a la fuga de datos y a los hallazgos de auditoría, especialmente cuando los terceros tocan sistemas regulados o datos sensibles.

Cómo lo resolvemos: gobernanza del ciclo de vida y del riesgo para identidades externas.

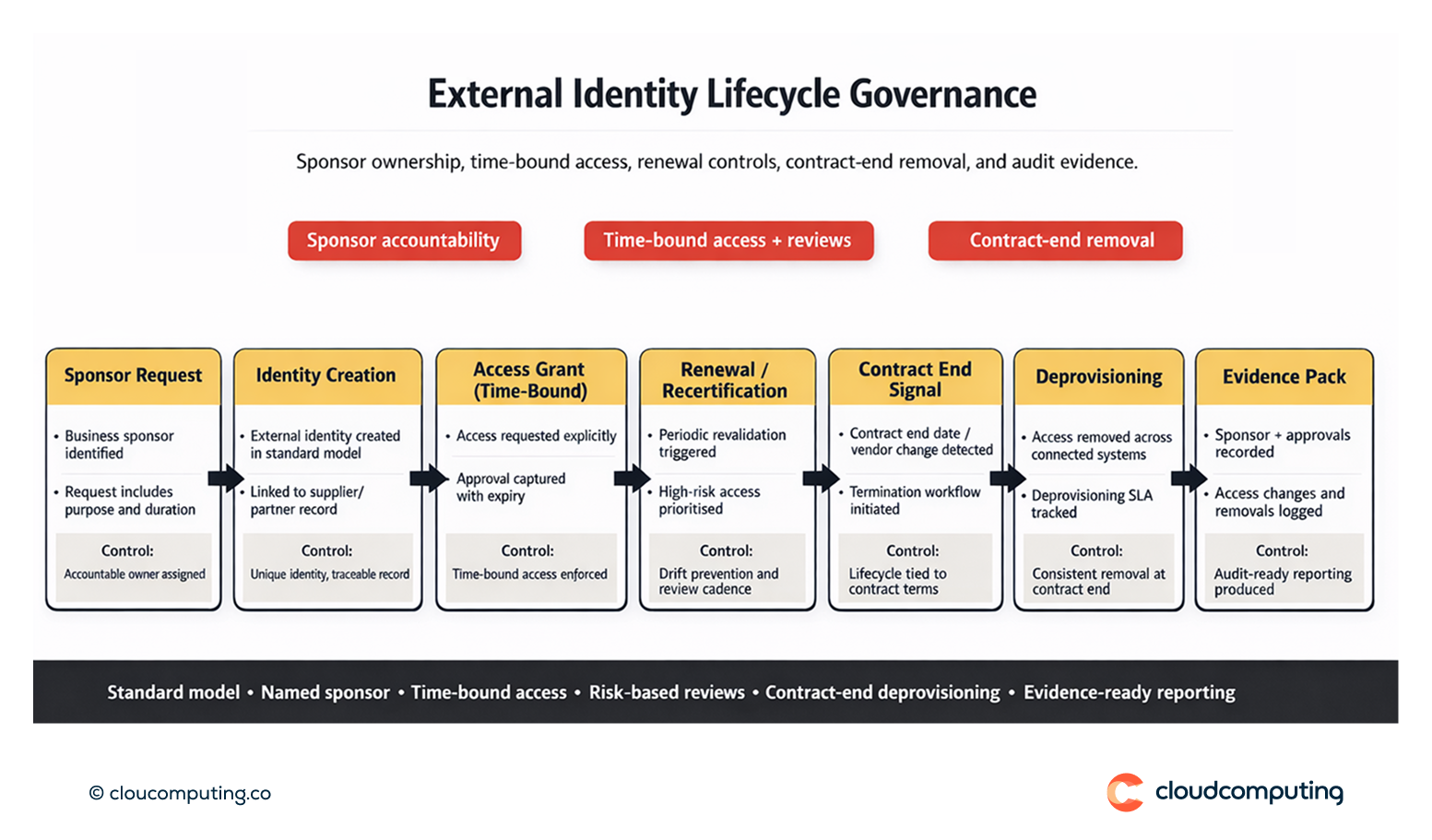

Establecemos controles del ciclo de vida de las identidades externas, vinculamos el acceso al patrocinio y a las condiciones contractuales y aplicamos una gobernanza basada en riesgo para que el acceso de terceros esté acotado en el tiempo, sea trazable y auditable.

- Modelo de identidad externa y patrocinio

Definimos un modelo estándar de identidad para no empleados (partners, proveedores, contratistas) y forzamos un modelo de patrocinador/propietario para que cada identidad externa tenga una propiedad de negocio responsable. - Altas y bajas vinculadas a señales contractuales

Alineamos los eventos del ciclo de vida con las fechas de inicio y fin de contrato o con los registros de proveedores cuando están disponibles, lo que permite flujos previsibles de alta, renovación y terminación, sin depender de seguimientos manuales. - Acceso guiado por políticas y con límite temporal

Implantamos controles de solicitud y aprobación que hacen explícito el acceso de terceros: qué se concede, durante cuánto tiempo, bajo qué condiciones y con caducidad obligatoria para el acceso elevado. - Revisión y monitorización basadas en riesgo

Priorizamos la gobernanza del acceso de terceros de alto impacto (acceso privilegiado, aplicaciones sensibles, datos críticos) con campañas de certificación focalizadas e informes listos para evidencia. - Controles operativos y evidencias de auditoría

Estandarizamos la gestión de excepciones, los ciclos de renovación, los SLA de desaprovisionamiento y los informes para que la organización pueda demostrar el control de forma consistente, no solo durante las auditorías.

Resultado esperado

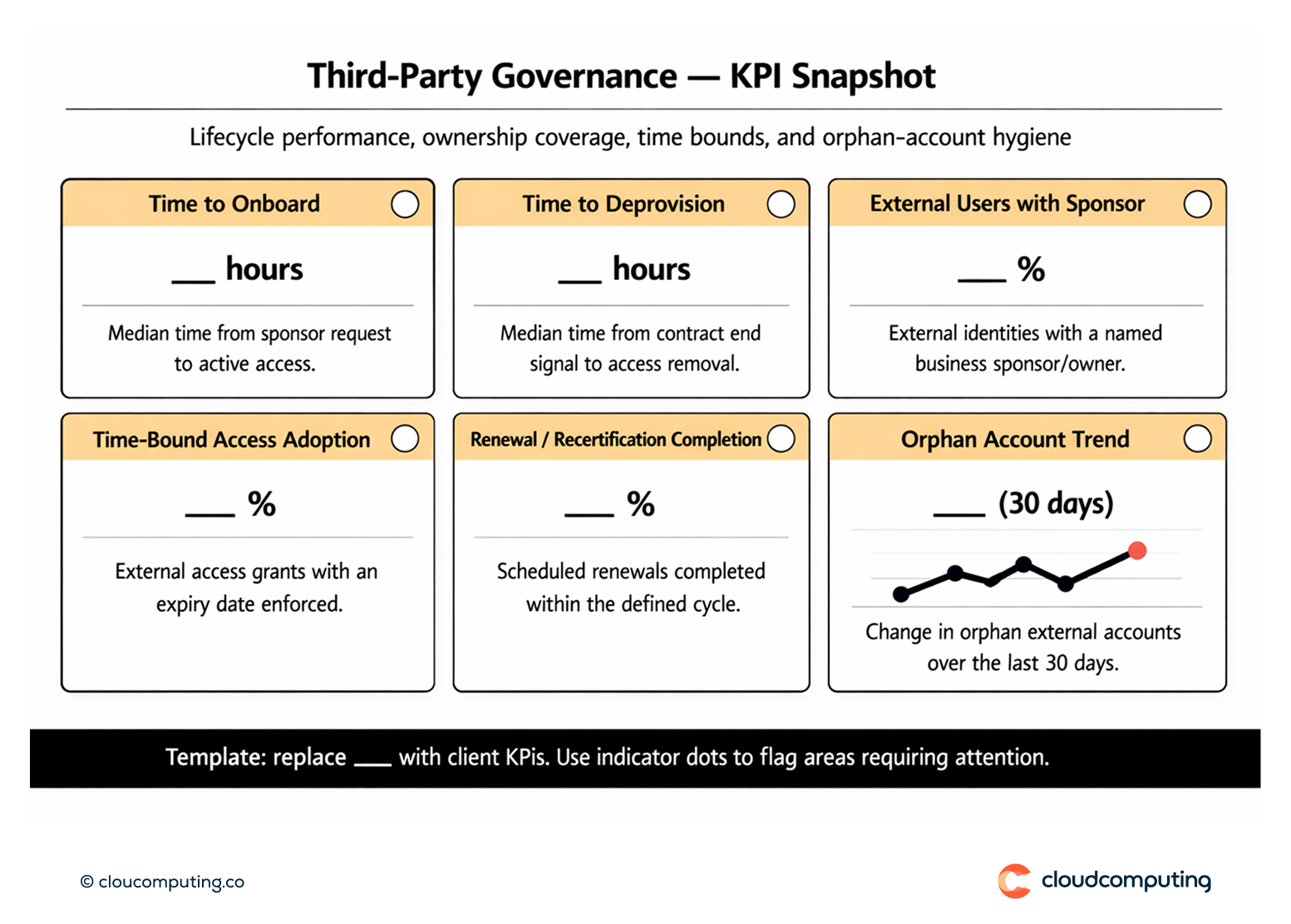

- Altas y bajas más rápidas con workflows estandarizados y propiedad clara

- Menor riesgo de terceros mediante acceso acotado en el tiempo, revisiones dirigidas y retirada consistente al finalizar el contrato

- Menos cuentas huérfanas en sistemas conectados y menor deriva de permisos

- Mayor preparación de auditoría con aprobaciones trazables y evidencias repetibles

Respuestas rápidas

¿Qué es la gobernanza de no empleados?

Un conjunto de controles que gestionan las identidades externas a lo largo de su ciclo de vida —alta, cambios de acceso, renovaciones y terminación— para que el acceso siga teniendo propietario, límite temporal y trazabilidad de auditoría.

¿Por qué el acceso de terceros es de alto riesgo?

Porque el acceso suele sobrevivir a los contratos, la propiedad no está clara y las cuentas externas pueden convertirse en puntos de apoyo persistentes hacia sistemas y datos.

¿Qué impone una gobernanza sólida de terceros?

Responsabilidad del patrocinador, acceso acotado en el tiempo, baja consistente al final del contrato y evidencias que demuestran el control.