El problema

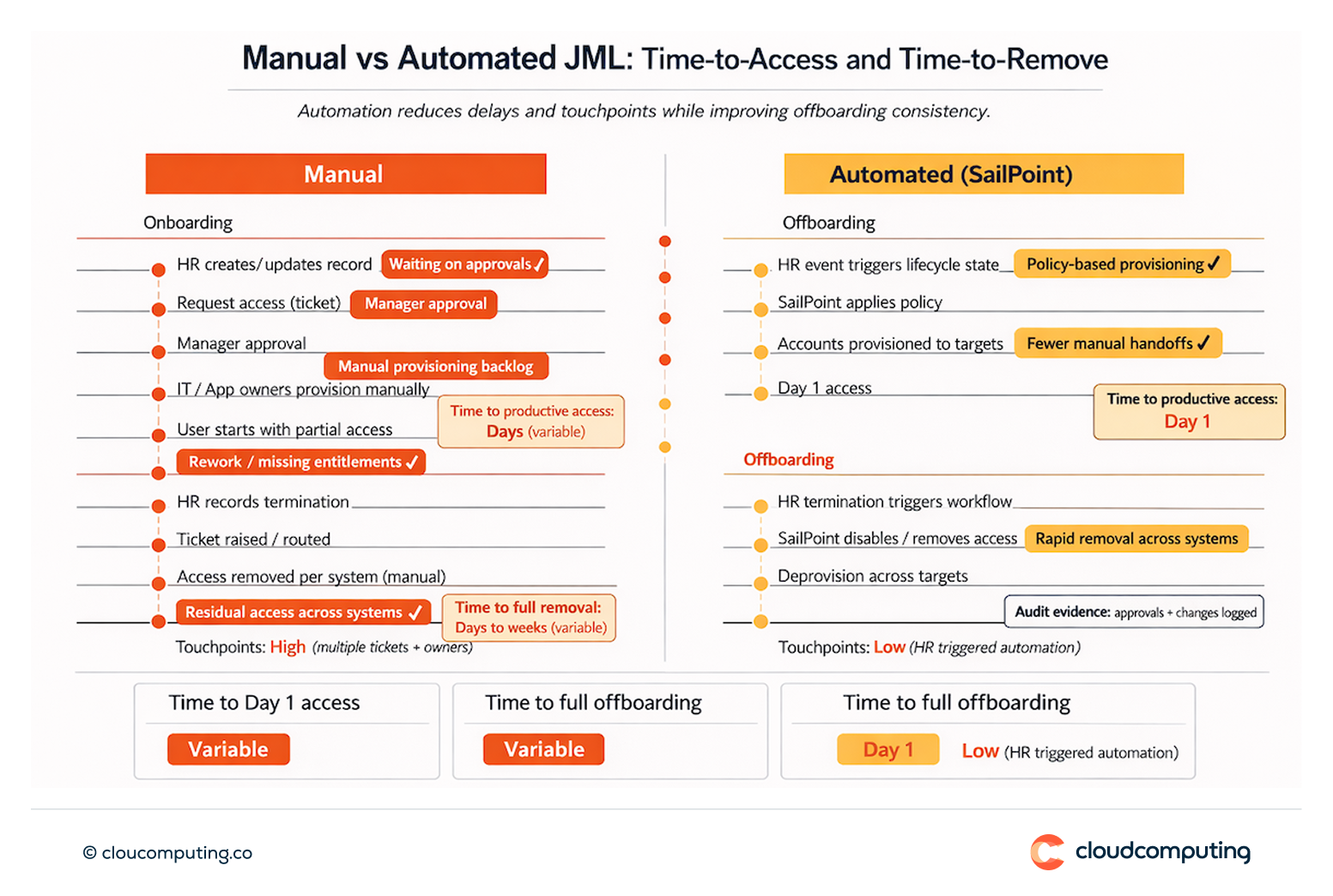

Las altas lentas y los accesos tardíos provocan pérdida de productividad y soluciones informales. Los cambios de rol se gestionan de forma inconsistente entre sistemas, por lo que los permisos se acumulan con el tiempo y las excepciones se vuelven permanentes.

La baja suele quedar incompleta, lo que deja accesos residuales en aplicaciones SaaS, aplicaciones on-premise y directorios.

El estado final es bien conocido por los equipos de seguridad y auditoría: acumulación de accesos, cuentas huérfanas, trazabilidad débil y presión recurrente en auditoría.

Cómo lo resolvemos: automatización del ciclo de vida y retirada rápida de accesos

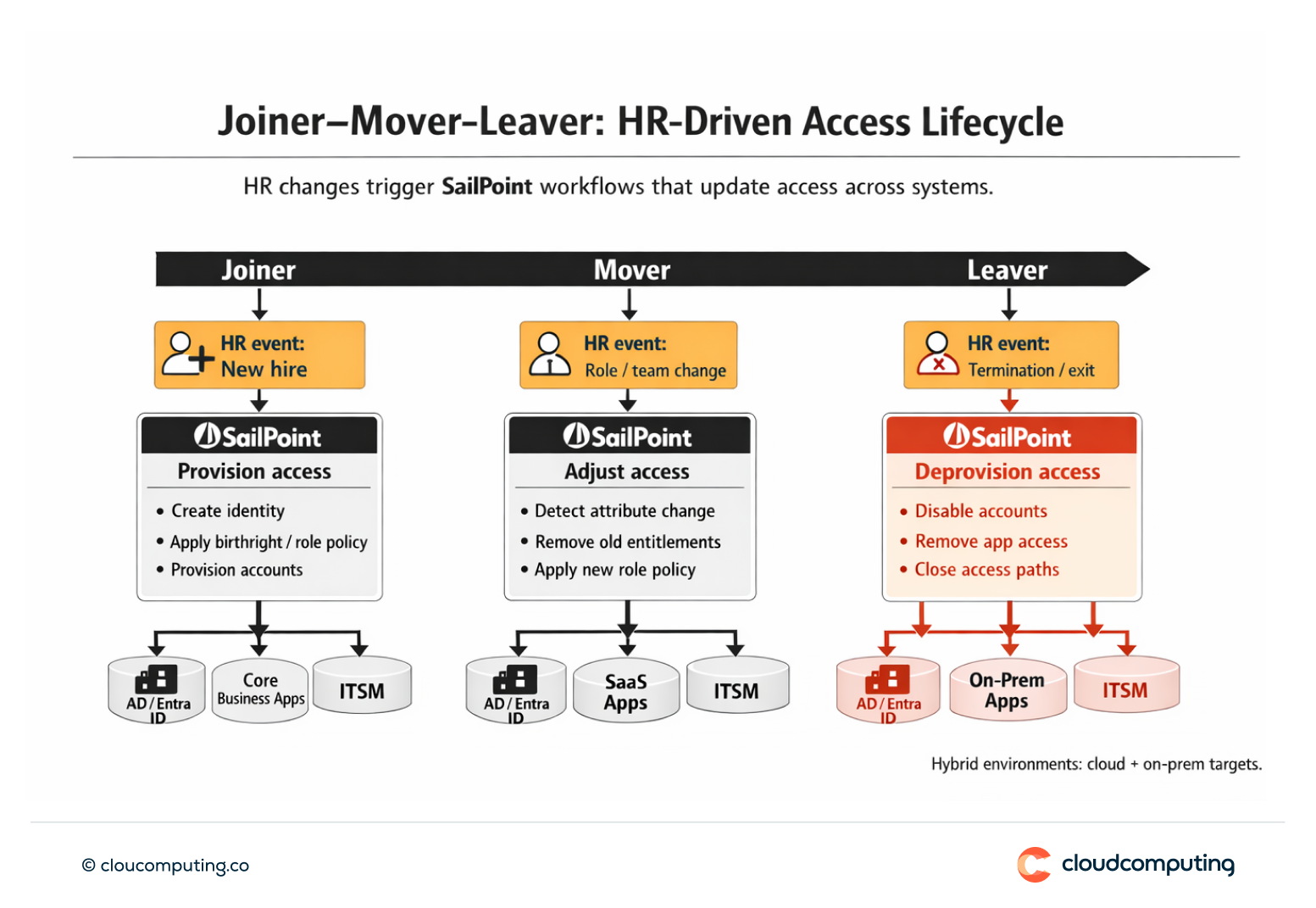

Implantamos la gobernanza del ciclo de vida de SailPoint para que los eventos de Joiner–Mover–Leaver impulsen cambios de acceso consistentes en entornos híbridos y cloud.

- Diseño del ciclo de vida anclado a la fuente maestra de RR. HH.

Alineamos los escenarios de alta, cambio, baja, excedencia y recontratación con una fuente autorizada (HRIS), con estados de ciclo de vida y requisitos de control claros. - Aprovisionamiento y desaprovisionamiento guiados por políticas

Diseñamos accesos por defecto, acceso basado en roles y reglas guiadas por atributos para que el acceso se conceda mediante políticas y no mediante tickets ad hoc. La baja fuerza una retirada rápida en todos los sistemas conectados, con salvaguardas para las aplicaciones de alto riesgo.

- Patrones de integración que escalan

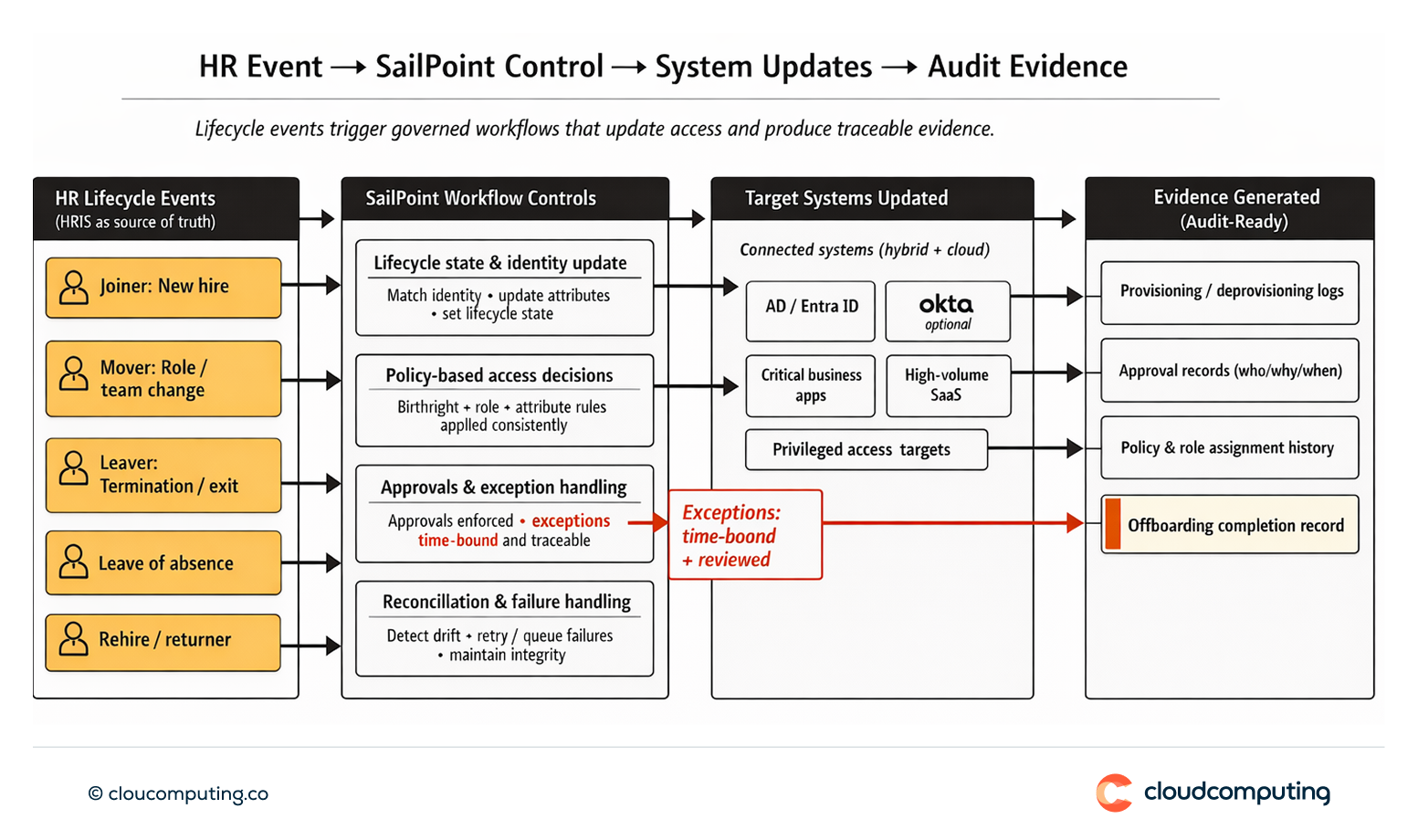

Conectamos SailPoint con los objetivos prioritarios (por ejemplo, AD/Entra ID y aplicaciones críticas), definimos conciliación y gestión de fallos, y desplegamos por oleadas para reducir el riesgo operativo. - Control de excepciones y evidencias

Cuando las excepciones son necesarias, les fijamos una duración determinada, exigimos aprobaciones y garantizamos que cada cambio genere evidencias trazables aptas para auditoría. - Operativización y traspaso

Establecemos runbooks, responsables, SLA e informes para que la automatización del ciclo de vida siga siendo fiable después de la puesta en producción.

Resultado esperado

- Acceso desde el día 1 sin atajos ni soluciones informales

- Transiciones sin fricción cuando las personas cambian de rol, equipo o ubicación

- Salidas seguras mediante bajas rápidas y consistentes entre sistemas

- Menor acumulación de accesos y menos cuentas huérfanas

- Trazabilidad lista para auditoría con evidencias consistentes de cambios de acceso impulsados por el ciclo de vida

Respuestas rápidas

¿Qué es la automatización JML?

La automatización JML es la implantación de controles del ciclo de vida de la identidad para que las altas, los cambios de rol y las bajas desencadenen cambios de acceso consistentes entre sistemas.

¿Por qué es importante JML para el riesgo?

Porque las brechas en el ciclo de vida son una fuente habitual de accesos con privilegios excesivos, cuentas huérfanas y hallazgos de auditoría.

¿Qué hace SailPoint en JML?

Orquesta eventos del ciclo de vida y políticas de acceso entre sistemas conectados, con trazabilidad de aprobaciones y cambios.

FAQ

-

¿Cómo gestionan a los contratistas y los contratos de duración determinada en JML?

Modelamos a los contratistas como tipos de trabajador diferenciados, con fechas de inicio y fin, propiedad por patrocinador y políticas de acceso acotadas en el tiempo. SailPoint fuerza la caducidad automática, la validación periódica y el desaprovisionamiento rápido al finalizar el contrato (o ante una terminación anticipada), en sistemas como AD/Entra ID, Okta, aplicaciones SaaS e ITSM.

-

¿Cómo evitan las recontrataciones y los traslados internos las identidades duplicadas?

Implantamos reglas de correlación de identidades (identificadores únicos + atributos de RR. HH.) y estados del ciclo de vida para que las recontrataciones se reactiven en lugar de recrearse. En los traslados internos, SailPoint ejecuta una transición de «cambio» controlada: elimina los permisos anteriores, aplica la nueva política de rol y reconcilia las cuentas para evitar duplicados en AD/Entra ID, Okta y las aplicaciones.

-

¿Qué sistemas deben integrarse primero para lograr la máxima reducción del riesgo?

Empiece por los sistemas que generan más riesgo residual y más exposición en auditoría: (1) plataformas centrales de identidad (AD/Entra ID y/o Okta), (2) objetivos de acceso privilegiado y aplicaciones críticas de negocio, (3) aplicaciones SaaS de alto volumen y, después, (4) ITSM y el resto de sistemas de larga cola. Esta secuencia reduce más rápido las cuentas huérfanas y mejora pronto la trazabilidad.

-

¿Cómo gestionan las excepciones sin crear una acumulación permanente de accesos?

Las excepciones siempre están limitadas en el tiempo (caducidad por defecto), exigen aprobaciones explícitas y se revisan de forma periódica. Separamos el acceso basado en políticas del acceso basado en excepciones, aplicamos controles compensatorios para las aplicaciones de alto riesgo y garantizamos que cada excepción genere evidencias de auditoría (quién aprobó, por qué, durante cuánto tiempo y qué cambió).

-

¿Cómo demuestran a los auditores que la baja se ha completado?

Generamos un registro auditable de «finalización de baja» que muestra: el desencadenante de RR. HH., la ejecución del workflow de SailPoint, las acciones posteriores por objetivo (por ejemplo, deshabilitación en AD/Entra ID, retirada del acceso a sesión/aplicación en Okta, desaprovisionamiento de cuentas en aplicaciones clave), los resultados de la conciliación, las marcas de tiempo y cualquier fallo con su evidencia de remediación. Esta evidencia es exportable y consistente por usuario y por periodo.